Inteligentna platforma zamków

która maksymalizuje bezpieczeństwo i minimalizuje koszty cyklu życia

Jedna platforma, wiele możliwości

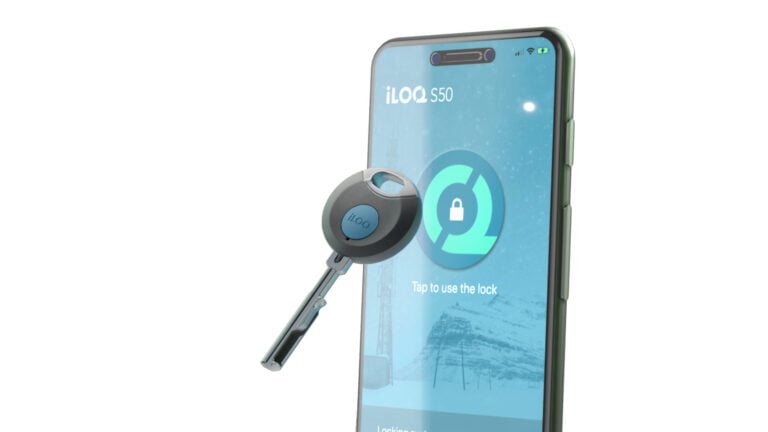

Dzięki możliwościom, jakie daje cyfryzacja, możesz teraz wybrać system oparty na kluczach iLOQ, rozwiązanie mobilne lub nawet połączenie obu. Dzięki zarządzaniu wszystkimi prawami dostępu za pomocą tej samej platformy oprogramowania, ILOQ 5 Series spełnia potrzeby zarządzania we wszystkich obiektach i środowiskach użytkowników

Dostęp bez baterii

Dzięki cyfrowemu systemowi zamykania opartemu na kluczach, moc potrzebna do potwierdzenia praw dostępu

i otwarcia zamków pochodzi z ruchu wkładania klucza do zamka. Nie są potrzebne żadne baterie ani kable.

Wkładki iLOQ zastępują istniejące wkładki bez potrzeby żadnych modyfikacji drzwi lub infrastruktury.

Wyjątkowe korzyści

Różnorodne możliwości

z zakresu uzyskiwania dostępu

Klucz cyfrowy – może być używany jako klucz tradycyjny lub z czytnikiem

Klucz w smartfonie

Breloczek

Kod PIN

Inteligentniejsze i prostsze zarządzanie

Jedna elastyczna, skalowalna, łatwa w użyciu platforma SaaS oparta na chmurze

Komunikacja między urządzeniami, kluczami, zamkami, smartfonami, czytnikami oraz platformą oprogramowania

Najnowocześniejsze zabezpieczenia

Zgubione, skradzione lub niezwrócone klucze są natychmiast blokowane.

Wygasłe klucze nie mają dostępu bez działań administracyjnych

Poufne dane chronione silnym szyfrowaniem

Usprawnione działanie

Standardowy, otwarty interfejs programowania aplikacji iLOQ stwarza wiele możliwości integracji.

Najlepsze zabezpieczenia

Bezpieczeństwo danych

Bazy danych klientów znajdują się na serwerze chmurowym

z certyfikatem ISO 27001:2013.

Wymagana jest procedura logowania (oddzielne szyfrowanie danych) dla zainstalowanego na komputerze klienta oprogramowania klienckiego, które zarządza systemem.

Każdy klient posiada własną bazę danych SQL Server, która jest całkowicie odseperowana od innych baz danych i odizolowana od Internetu (komunikacja poprzez serwer www).

Bezpieczeństwo rozproszone

Fizyczny token programowania jest wymagany do zadań programowania o krytycznym znaczeniu dla bezpieczeństwa – jest on podłączony do portu USB komputera lub klienta.

Bezpieczna architektura systemu

Cała komunikacja jest chroniona za pomocą szyfrowania AES-256, a urządzenia są bezpiecznie programowane w systemie za pomocą tokena programowania.

Bezpieczeństwo urządzenia

Tożsamość urządzenia jest zapewniona przez silne uwierzytelnienie oparte na PKI (infrastruktura klucza publicznego).

Istnieje wzajemne uwierzytelnienie (szyfrowane AES-256) między kluczem a zamkiem.

Funkcjonalności w skrócie

- Wygodne zarządzanie zamkami, kluczami, obiektami

i użytkownikami w ramach jednej platformy - Prawa dostępu szybko i prosto definiowane, aktualizowane i anulowane

- Podgląd w czasie rzeczywistym praw dostępu, kodów dostępu, kluczy, zamków i czytników na planach pięter nieruchomości

- Możliwość ustawiania ograniczeń czasowych

- Funkcja nadpisywania kluczy automatycznych

- Zgubione lub skradzione klucze można natychmiast zablokować

- Raporty ścieżki audytu śledzą użycie i pomagają zapobiegać nadużyciom

- Szybkie i proste zarządzanie wieloma lokalizacjami

- Całodobowe połączenie z Internetem

- Szybka i łatwa instalacja

- Automatyczne kopie zapasowe i aktualizacje

- Przyjazny dla użytkownika interfejs graficzny

- Wysoki poziom bezpieczeństwa systemu

- Potężne metody szyfrowania danych

- Brak konieczności inwestowania w dedykowany sprzęt i oprogramowanie IT

- Brak kosztów utrzymania serwerów

- Skuteczna komunikacja między urządzeniami

- Bezpieczne logowanie za pomocą fizycznego tokena

- Integracja z API

Produkty iLOQ